Windows 2012 R2 Hyper-V Traffic Filtering

In caz ca nu stiati, din Hyper-V puteti crea reguli asemanatoare cu cele dintr-un firewall pentru a filtra traficul masinilor virtuale. O sa ma refer la versiunea de Hyper-V ce vine cu Windows 2012 R2 pentru ca este cea mai completa (exista filtrare si in versiunea din 2012 insa era limitata).

Trebuie sa stiti ca nu exista interfata grafica pentru a seta acesta filtrari. Totul se face folosind cmdlet-urile Add-VMNetworkAdapterExtendedAcl, Remove-VMNetworkAdapterExtendedAcl si Get-VMNetworkAdapterExtendedAcl.

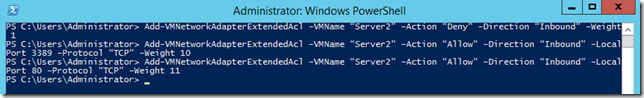

De exemplu daca dorim sa restrictionam traficul unui masini virtuale doar la conexiuni incoming pe portul TCP 80 si 3389 o sa rulam urmatoarele comenzi:

Add-VMNetworkAdapterExtendedAcl –VMName “Server2” –Action “Deny” –Direction “Inbound” –Weight 1

Add-VMNetworkAdapterExtendedAcl –VMName “Server2” –Action “Allow” –Direction “Inbound” –LocalPort 3389 –Protocol “TCP” –Weight 10

Add-VMNetworkAdapterExtendedAcl –VMName “Server2” –Action “Allow” –Direction “Inbound” –LocalPort 80 –Protocol “TCP” –Weight 11

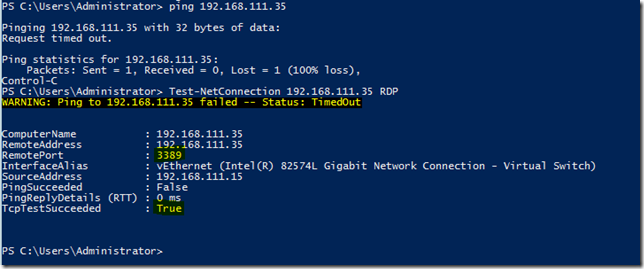

Odata regulile setate tot traficul inbound va fi restrictionat, exceptie facand cel pe porturile 80 si 3389.

In comenzile de mai sus o sa vedeti parametrul Weight. Acesta influenteaza ordinea de aplicare a acestor filtre. Cu cat Weight este mai mic, cu atat regula se va aplica mai tarziu, sau va avea o greutate mai mica comparativ cu celelalte. In exemplu nostru, regula cu Weight 1 se va aplica ultima iar celelalte doua cu Weight 10 si 11 se vor aplica inaintea ei. Daca traficul se va potri cu una dintre aceste doua reguli atunci va fi permis, daca nu, va fi evaluata ultima regula, cea cu Weight 1, care va face Deny la tot.

Nu este nimic diferit de un alt firewall si nu cred ca cineva va avea probleme sa inteleaga modul de functionare.

Daca dorim sa vedem ce reguli exista deja setata pentru VM-ul nostru putem rula Get-VMNetworkAdapterExtendedAcl.

Iar in caz ca dorim sa stergem filtrele, putem trimite rezultatul de mai sus prin pipe catre comanda Remove-VMNetworkAdapterExtendedAcl.

Trebuie sa mai tineti minte ca se pot face si reguli stateful (acceasi comanda insa folosind si parametru –Stateful) insa pentru mai multe scenarii si detalii va invit sa aruncati un ochi si pe documentatia de pe Technet:

Create Security Policies with Extended Port Access Control Lists for Windows Server 2012 R2