Cum sa faci “replace” la permisiunile NTFS

Am stat cateva minute gandindu-ma la ce titlu sa pun. Poate si din cauza asta exista foarte putina informatie pe net despre acest subiect. Mai puteam sa-i spun ReACL sau ACL migration.

Ca sa explic putin, o sa dau cateva exemple.

1. File Server in domeniul A. Trebuie sa migrez serverul in domeniul B si din anumite motive translatarea cu ADMT nu functioneaza.

2. File Server standalone (nu radeti ca am vazut si scenariul asta) ce urmeaza a fi migrat la domeniu. Permisiunile sunt date pe grupuri si useri locali si vreau sa le translatez la grupuri de domeniu (pe care cumva va trebui sa le mapez la grupurile locale pentru a nu pierde permisiunile).

3. File Server membru in domeniu dar cu permisiuni date pe grupuri locale, ca deh asa au inteles unii MCSE strategia AGDLP.

Si scenariile mai pot continua dar e suficient deocamdata.

Pentru taskuri de genul asta ar cam fi cateva tool-uri:

– Subinacl – un tool foarte puternic dar in acelasi timp plin de bug-uri. In special pe partea de migrare de ACL-uri. Pentru alte taskuri merge chiar bine.

– SetACL – foarte interesant la prima vedere dar cu o sintaxa urata si cand vine vorba sa lucrezi cu anumite grupuri locale ii cam da cu virgula.

– Sidwalker tools – campionul nostru la exercitiul de azi. Este cea mai buna varianta FREE pentru a translata permisiunile.

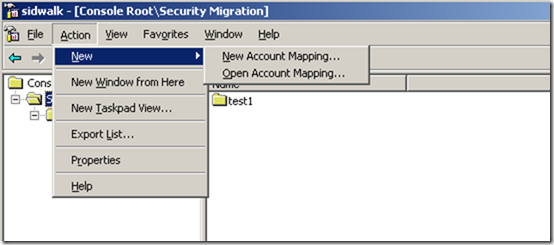

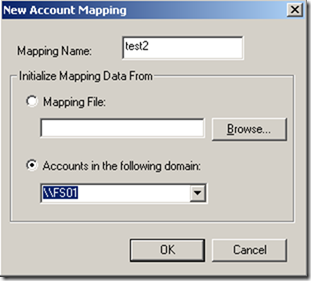

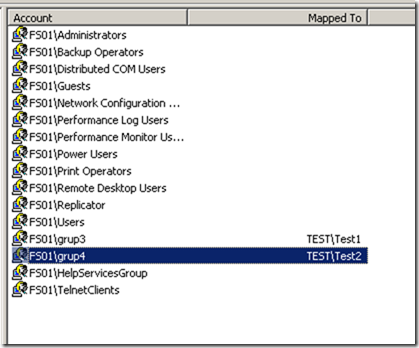

Are chiar si un MMC care arata cam asa:

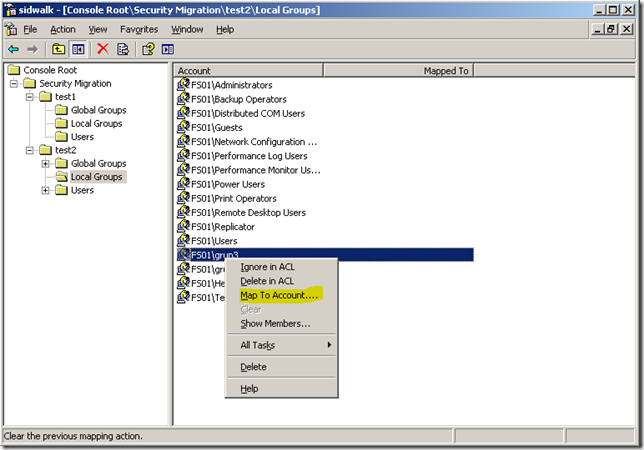

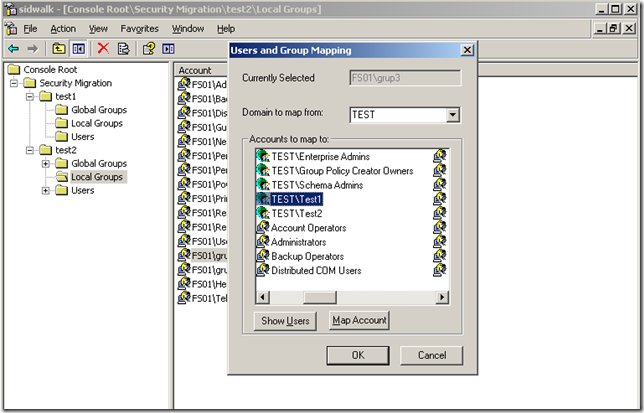

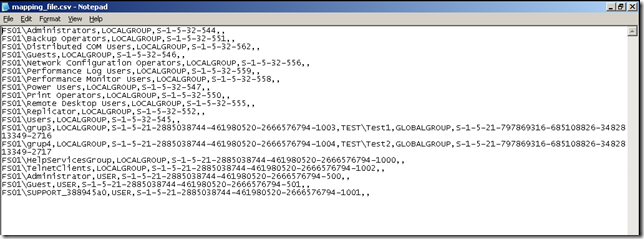

Dupa ce am facut maparile din MMC putem exporta totul intr-un fisier de mapare:

Cum interfata grafica este destul de primitiva si daca avem multe obiecte este imposibil de folosit, ne folosim de ea doar ca sa generam un model al fisierului de mapare. Din momentul acesta tot ce aveti de facut este sa generati fisierul in formatul de mai sus. Vbscript e util dar si mai util e sa stiti Excel (eu nu stiu, dar am pe cine sa intreb la nevoie). Atentie ca o sa aveti nevoie si de SID-urile obiectelor.

Eu acum facand doar un test/demo o sa ma folosesc doar de ce am generat cu MMC-ul Sidwalker. Si tit ca test o sa iau un folder unde pun permisiuni pe doua grupuri locale".

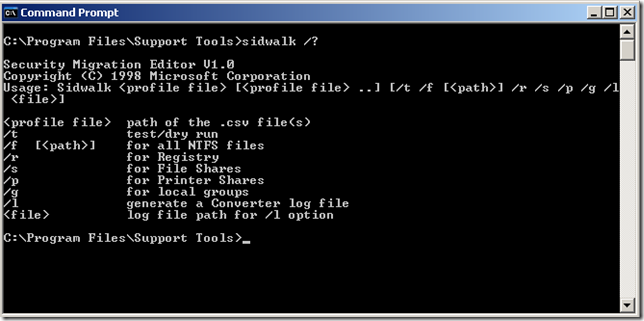

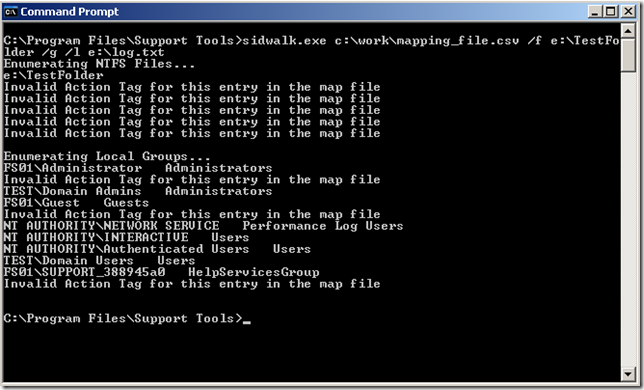

Rulam Sidwalker:

O sa primim erori pentru fiecare entry in ACL caruia nu i-am mapat nimic – asta se datoreaza grupurilor Builtin dar care vreau sa ramana acolo neatinse.

Si iata si rezultatul:

Sidwalker poate scana tot sistemul si translata ACL-urile de pe fisiere, share-uri, printere, registry, mai exact cu o singura comanda poti translata tot ce se afla pe acel sistem.

Tineti minte acest tool si rugati-va ca Microsoft sa nu-l uite si sa-l updateze.

Office File Validation Feature for Office 2003 & 2007

Odata cu noul Winload, MS a mai scos un advisory dar legat de Office. Feature-ul, deja prezent in Office 2010 ar trebui sa blocheze fiserele de tip Excel, Word si Powerpoint ce contin malware. Mai multe detalii la:

http://www.microsoft.com/technet/security/advisory/2501584.mspx

PS: Asta sigur e legat de ce s-a intamplat de curand la RSA.

Update for the Windows Operating System Loader

Microsoft a scos un update pentru winload.exe insa este distribuit doar ca advisory, adica nu a scos un security update pentru acest update.

In schimb il puteti downloada de aici:

http://www.microsoft.com/technet/security/advisory/2506014.mspx

Update-ul e valabil pentru Vista/2008/7/R2 si recomand sa il instalati. Mai ales daca suspectati un rootkit pe sistem.

PS: planificati-va si o metoda de a face rollback in caz ca ceva nu merge bine. E vorba totusi de winload.exe.

Windows Azure Pass

Prin intermediul lui Zoli am primit un set de 10 Azure Pass-uri (conturi gratuite de 30+15 zile pe Windows Azure). Nu e nevoie de card pentru aceste conturi.

Cum numarul de conturi este limitat, doritorii sunt rugati sa-si ceara Pass-ul prin intermediul forumului.

RSA Hacked

Erau zvonuri cum ca breach-ul recent de la RSA a avut in spate si ceva legat de ultimele vulnerabilitati ale MS-ului. Mai multe nu stiu, posibil sa fie doar speculatii. Dar macar ei au fost in stare sa recunoasca.

http://blogs.rsa.com/rivner/anatomy-of-an-attack/

Alte detallii mai gasiti si pe aici sau prin alte locuri pe net.

Daca hackerii au ajuns sa-si faca de cap pana si la RSA in retea, noi, restul lumii ce sa mai zicem? Citez dintr-un film vizionat recent “We’re all fucked!”.

April Patching–Possible Worm Warning

Lista cu vulnerabilitatile publicate luna asta e lunga si multe dintre ele sunt catalogate Critical insa nu o sa le discut azi. Lista o puteti gasi aici:

http://www.microsoft.com/technet/security/bulletin/ms11-apr.mspx

Atentie, nu va orientati numai dupa numarul de patchuri. Sunt de fapt aproape 60 de vulnerabilitati, insa fiecare patch rezolva mai multe.

Acum as dori doar sa atrag atentia asupra a doua update-uri din lista. MS-019 si MS-020 (in total 3 vulnerabilitati acoperite de aceste doua patchuri). Foarte posibil ca in urmatoarele saptamani sa apara ceva malware nou de tip worm bazat pe aceste vulnerabilitati.

Sfatul meu e sa patchuiti toate sistemele; si servere si workstation-uri. Cat mai repede posibil.

Nota: Nu uitati de testing si de pilot inainte de a trimite patchurile la deployment pe sute sau mii de sisteme.

Vulnerabilitate in OWA 2003 si 2007

Desi a fost descoperita acum ceva timp in urma cred ca este inca de actualitate. Cel putin pentru mine a fost.

Detalii despre vulnerabilitate gasiti aici:

http://www.exploit-db.com/exploits/14285/ si

http://sites.google.com/site/tentacoloviola/pwning-corporate-webmails

Personal am testat PoC-ul pe un Ex 2007 cu SP2 (mediu de productie) si chiar functioneaza (a mers de pe un IE 8 nu si de pe 9). Ce e interesant este ca MS a declarat ca problema este rezolvata in SP3 pentru Ex 2007, dar 2003 din pacate “is no longer suported”. Oare mai are cineva Ex 2003?![]()

Pentru cei care au Ex. 2007 cu SP2 si nu vor sa instaleze momentan SP3 cred pot incerca asta: http://technet.microsoft.com/en-us/library/bb123962(EXCHG.80).aspx (personal nu am testat)

Pentru cei care inca mai au Ex 2003… poate upgrade la 2010 ![]()

Cum sa rulezi “legal” IE6 pe Windows 7

In caz ca nu stiati, e ilegal sa rulezi IE6 folosind tehnologii de virtualizare gen App-V sau ThinApp. Si ca sa nu stai tot timpul cu masina virtuala pornita doar ca sa rulezi o aplicatie in IE6 niste baieti destepti (fosti angajati MS) au facut Browsium.

Browsium iti permite sa deschizi site-urile dorite cu engine-ul de IE6, dar din IE8 sau IE9, deci licenta nu mai este incalcata.

Eu nu inteleg boala asta a MS-ului sa lege produsele intre ele in felul asta. Mi se parea de bun simt sa faca IE-ul un produs standalone; de fapt e aceeasi problema cu tot Windows-ul. Nu e modular. Si sincer cred ca nici MinWin nu o sa aduca ceva deosebit in plus; adica o sa-l faca sa aiba un footprint cat mai mic, insa nu o sa fie modular. E doar o banuiala de-a mea.

Cateva ciudatenii despre Search-ul din Windows

Microsoft tot incearca sa intre pe piata engine-urilor de cautare de ceva vreme, insa fara succes. Pai cum sa aiba succes cand ei nu sunt in stare sa faca search-ul din Windows sa mearga.

Imi aduc aminte ca pe vremea XP-ului, singura mea problema era cum sa fac sa dispara animatia cu vrajitorul sau cainele si dupaia ma descurcam eu sa caut ceva pe disk. Si puteam sa caut si in continutul fisierelor de pe disk. Si in 2003 lucrurile erau ok.

In Vista, sincer nu imi mai aduc aminte. A fost o experienta atat de urata incat am incercat sa o uit cat mai rapid. In schimb mai am Windows 2008 si pot sa va arat cum functioneaza search-ul.

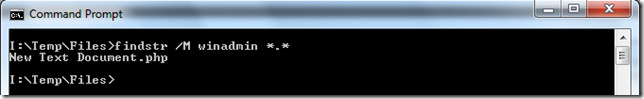

Nota: inainte de a incepe sa va obositi mintea cu modul stupid in care anumite functionalitati din Windows au fost concepute, vreau sa va amintesc ca puteti ca puteti folosi FINDSTR pentru a efectua search-uri in continutul fisierelor de pe disk:

Sa continuam. Setarile de baza pentru search le gasiti in Folder Options – Search:

Sunt putin diferite fata de cele din Windows 7 si 2008 R2. Cum, by default pe Windows 2008 Server nu ruleaza nici un engine de indexare, e nevoie sa selectam “Always search file names and contents” ca sa putem cauta in interiorul fisierelor:

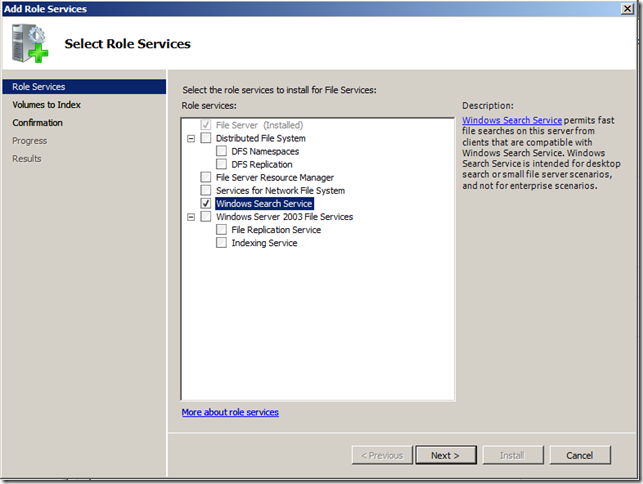

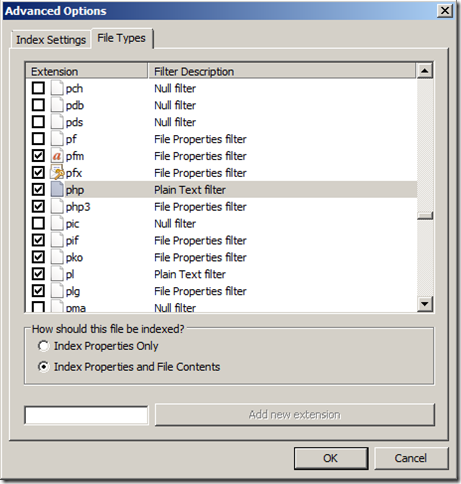

Dar asta merge doar pentru anumite tipuri de fisiere. Si anume, fisierele pentru care Windows-ul are un IFilter pentru a putea cauta in ele. Normal ar fi ca pentru ce nu stie, sa foloseasca filtrul default de text search, insa nu face asta. Optiunile astea le gasiti in Indexing Options insa nu sunt disponibile daca nu instalati Windows Search.

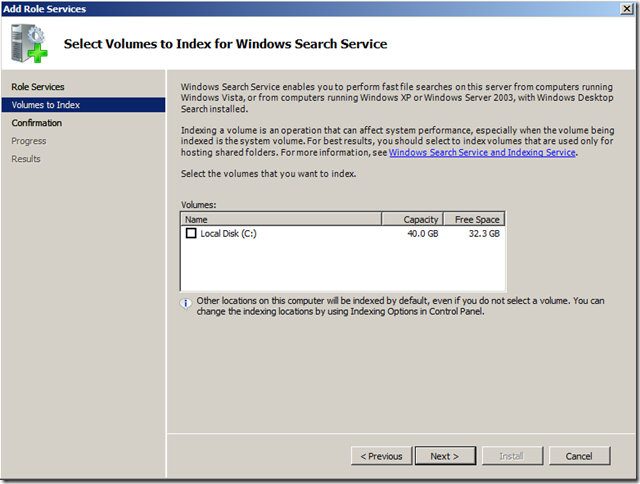

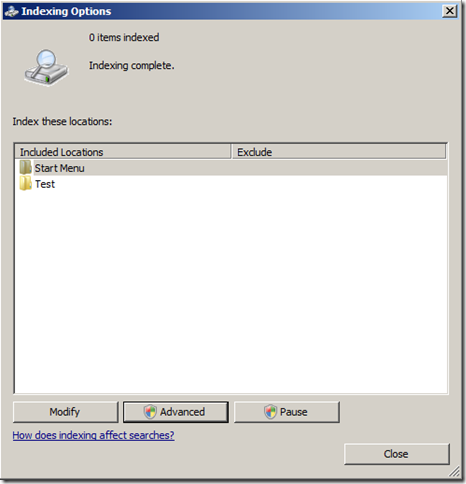

I-am zis sa-mi indexeze doar meniul de start si folderul pe care fac testele.

Am adaugat aici extensia php.

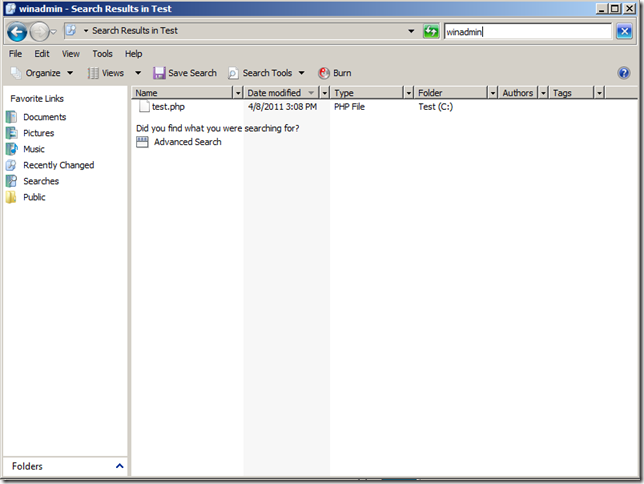

Si imediat cautarea in continutul fisierului a functionat. Puteti folosi formatul content:keyword ca sa cautati numai in continutul fisierelor.

Dar asta merge doar in locatiile indexate. Chiar daca am definit tipul fisierului acolo, daca incercam cautarea intr-un alt folder neindexat nu o sa functioneze.

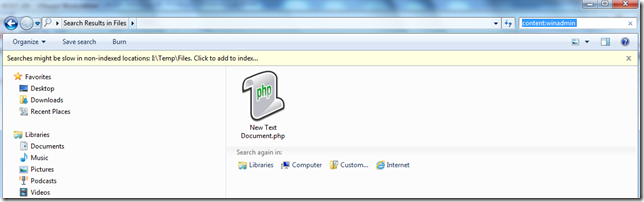

In schimb lucrurile stau putin diferit pe Windows 7 si 2008R2.

Si acolo tot asa, e nevoie de Windows Search instalat. In schimb odata ce am definit extensia fisierului, pot efectua cautari chiar daca fisierul a fost indexat sau nu:

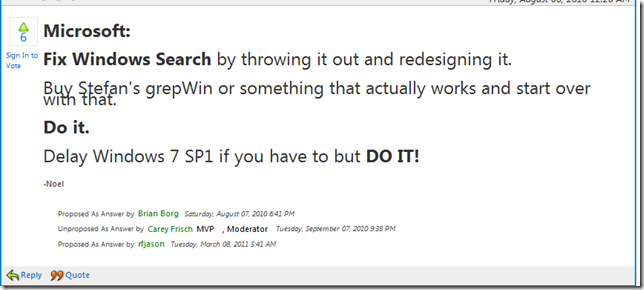

Cam atat astazi despre subiectul asta. Daca vreti sa va amuzati puteti citi solutiile propuse pe forumurile technet:

Legi stupide in Franta

Va invit sa cititi http://www.bbc.co.uk/news/technology-12983734

Pe scurt: cica site-urile de e-commerce, webmail, audio/video etc nu mai au voie sa stocheze parolele (si alte informatii) in hash. Cumva deduc ca Windows-ul e ilegal in Franta :).